Co je to důvěryhodné odpaliště?

Klíčové body:

1. Co je to důvěryhodné zařízení

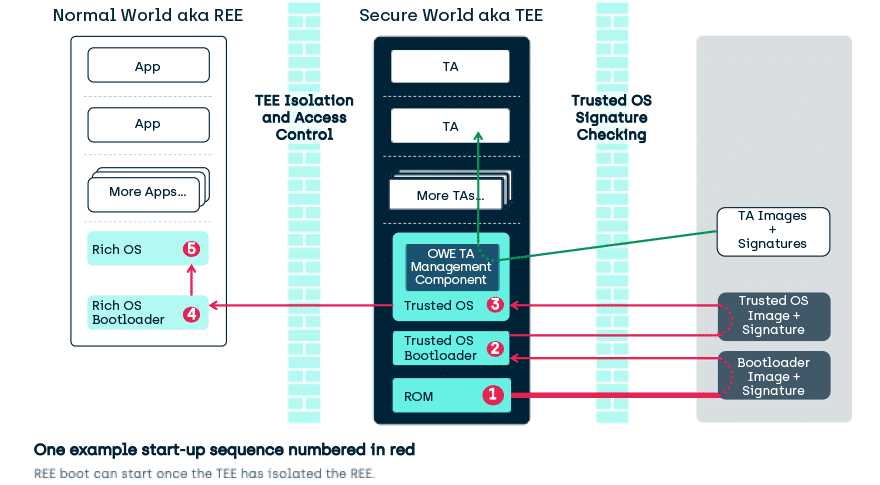

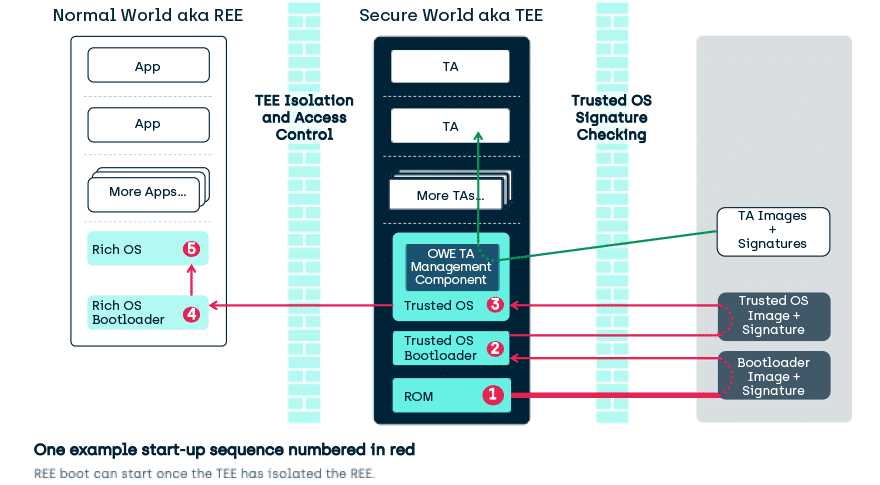

Zabezpečená platforma Trustenic kombinuje důvěryhodné prostředí provádění (TEE) s důvěryhodnou identitou, která poskytuje ochranu hardwaru výrobcům zařízení. Tee je prostředí pro provádění zabezpečeného kódu, zabezpečené ukládání dat a izolaci periferního hardwaru.

2. Jaký je rozdíl mezi odpalištěm a zabezpečenou enklávou

Použití části CPU jako svatyně nebo enklávy vytvoří důvěryhodné prostředí pro provádění (TEE). Zabezpečená enkláva je prostředí pouze pro paměť a CPU, které je izolováno a neviditelné pro všechny ostatní uživatele a procesy na daném hostiteli. V rámci zabezpečené enklávy může kód odkazovat pouze na sebe.

3. Jaký je rozdíl mezi TEE a HSM

Obecně HSM poskytuje klíčové správy a kryptografické funkce pro jiné aplikace. TEE také poskytuje tuto funkčnost spolu s umožněním aplikace (nebo zabezpečených částí aplikací) provést uvnitř jeho izolačního prostředí.

4. Jaký je rozdíl mezi TPM a TEE

TPM je kus hardwaru specificky vytvořeného pro výpočet krypto. Je fyzicky izolován od zbytku zpracovatelského systému a je často odděleným IC na základní desce. Tee je oblast na čipové sadě, která funguje jako TPM, ale není fyzicky izolována od zbytku čipu.

5. Kde se nachází Trustonic

Trustenic se nachází v Cambridge, Cambridgeshire, Velká Británie. Konkurenty Trustonic mohou zahrnovat Airsig Inc., Corpo Vigili Giurati a Keyloop.

6. K čemu jsou služby zařízení používané

Model zařízení as-a-service (DAAS) nabízí počítače, smartphony a další mobilní výpočetní zařízení jako placenou službu. Zařízení as-a-service usnadňuje IT potřeby společnosti outsourcingem hardwaru, softwaru a správy zařízení externímu poskytovateli.

7. Jaká jsou omezení bezpečných enkláv

Jedním z nejvíce týkajících se problémů s používáním zabezpečených enkláv je to, že identifikované zranitelnosti hardwaru mohou trvat roky, než se opravte, a v některých případech nemusí být hardware vůbec oprava, na rozdíl od softwaru, který lze aktualizovat téměř v reálném čase přes internet.

8. Je zabezpečená enkláva důvěryhodné prostředí provádění

Enkláva je chráněná oblast paměti, která poskytuje důvěrnost pro provádění dat a kódu. Je to instance důvěryhodného prováděcího prostředí (TEE), které je zajištěno hardwarem.

9. Lze použít TPM jako HSM

HSM se používá k ukládání soukromých nebo symetrických klíčů pro šifrování. Obvykle se jedná o samostatné síťové zařízení. TPM také může ukládat/generovat soukromé klíče pro šifrování. Ve skutečnosti lze TPM použít jako malý vestavěný HSM (opak není pravda: HSM nelze použít jako TPM).

10. Je TPM a HSM totéž

Zatímco TPM jsou obvykle těsněji integrovány s jeho hostitelskými počítači, jejich operačním systémem, jejich bootovacím sekvencí nebo vestavěným šifrováním pevného disku. HSM jsou určeny k použití v datových centrech, zatímco rozsah TPM je obvykle jediný systém.

11. Je TPM opravdu nutný

V systému, který má TPM, může TPM chránit klíč. Pokud systém nemá TPM, softwarové techniky chrání klíč. Další informace, které uživatelé dodávají, mohou být P

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Co je to důvěryhodné zařízení

Zabezpečená platforma Trustenic kombinuje důvěryhodné prostředí provádění (TEE) s důvěryhodnou identitou, která poskytuje ochranu hardwaru výrobcům zařízení. Tee je prostředí pro provádění zabezpečeného kódu, zabezpečené ukládání dat a izolaci periferního hardwaru.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Jaký je rozdíl mezi odpalištěm a zabezpečenou enklávou

Použití části CPU jako svatyně nebo enklávy vytvoří důvěryhodné prostředí pro provádění (TEE). Zabezpečená enkláva je prostředí pouze pro paměť a CPU, které je izolováno a neviditelné pro všechny ostatní uživatele a procesy na daném hostiteli. V rámci zabezpečené enklávy může kód odkazovat pouze na sebe.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Jaký je rozdíl mezi TEE a HSM

Hsm v tee. Obecně, HSM poskytuje klíčové správy a kryptografické funkce pro jiné aplikace. TEE také poskytuje tuto funkčnost, spolu s umožněním aplikace (nebo zabezpečených částí aplikací) pro provádění uvnitř jeho izolačního prostředí.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Jaký je rozdíl mezi TPM a TEE

TPM je kus hardwaru specificky vytvořeného pro výpočet krypto. Je fyzicky izolován od zbytku zpracovatelského systému a je často odděleným IC na základní desce, aby byl tak. Tee je oblast čipové sady, která funguje jako TPM, ale není fyzicky izolována od zbytku čipu.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Kde se nachází Trustonic

Trustenic se nachází v Cambridge, Cambridgeshire, Velká Británie . Kteří jsou alternativy konkurentů Trustonic a možnými konkurenty Trustonic, mohou zahrnovat Airsig Inc. , Corpo Vigili Giurati a Keyloop .

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] K čemu jsou služby zařízení používané

Model zařízení jako služby (DAAS) nabízí počítače, chytré telefony a další mobilní výpočetní zařízení jako placenou službu. Zařízení jako službu usnadňuje IT potřeby společnosti tím, že outsourcing hardwaru, softwaru a správy zařízení na externí poskytovatel.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Jaká jsou omezení bezpečných enkláv

Omezení bezpečných enkláv

Jedním z nejvíce týkajících se problémů s používáním zabezpečených enkláv je to, že identifikované zranitelnosti hardwaru mohou trvat roky, než se opravte, a v některých případech nemusí být hardware vůbec oprava, na rozdíl od softwaru, který lze aktualizovat téměř v reálném čase přes internet.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Je zabezpečená enkláva důvěryhodné prostředí provádění

Enkláva je chráněná oblast paměti, která poskytuje důvěrnost pro provádění dat a kódu. Je to instance důvěryhodného prováděcího prostředí (TEE), které je zajištěno hardwarem.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Lze TPM použít jako HSM

HSM slouží k ukládání soukromých nebo symetrických klíčů pro šifrování. Obvykle je to samostatná deivce sítě. TPM může také ukládat/generovat soukromé klíče pro šifrování, ve skutečnosti lze TPM použít jako malý vestavěný HSM (opak není pravda: HSM nelze použít jako TPM).

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Je TPM a HSM totéž

Zatímco TPM jsou obvykle těsněji integrovány s jeho hostitelskými počítači, jejich operačním systémem, jejich bootovacím sekvencí nebo vestavěným šifrováním pevného disku. HSM jsou určeny k použití v datových centrech, zatímco rozsah TPM je obvykle jediný systém.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Je TPM opravdu nutný

V systému, který má TPM, může TPM chránit klíč. Pokud systém nemá TPM, softwarové techniky chrání klíč. Další informace, které uživatelé dodávají, mohou být hodnotou PIN nebo, pokud má systém potřebný hardware, biometrické informace, jako je rozpoznávání otisků prstů nebo obličeje.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Je dobré mít TPM

TPM pomáhá prokázat identitu uživatele a ověřuje jejich zařízení. TPM také pomáhá zajistit zabezpečení proti hrozbám, jako jsou firmware a ransomware útoky. TPM se používá pro správu digitálních práv (DRM) k ochraně systémů založených na Windows a pro vymáhání softwarových licencí.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Kdo vlastní Trustonic

Původně vytvořené ze společného podniku mezi paží, Gemalto a G&D. Trustonic je nyní společnost EMK Capital Portfolio Company.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Kolik zaměstnanců má Trustonic

Trustonic má 97 zaměstnanců. Zobrazit komplexní seznam důvěryhodných zaměstnanců, jejich umístění, obchodní kontaktní údaje a klíčové personál.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Proč byste použili správce zařízení

Správce zařízení zobrazuje grafický pohled na hardware, který je nainstalován v počítači. Tento nástroj použijte, pokud chcete zobrazit a spravovat hardwarová zařízení a jejich ovladače.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] K čemu má správa zařízení přístup

Souprava nástrojů pro správu zařízení, včetně schopnosti nasazovat a aktualizovat software, nakonfigurovat nastavení, vymáhání zásad a monitorovat s daty a zprávami. Schopnost podávat a správa virtuálních a fyzických zařízení, bez ohledu na jejich fyzické umístění.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Byla zabezpečená enkláva napadena

Společnost Apple již dlouho vyráběla hodně ze svého zabezpečeného procesoru Enclave ve svých telefonech a v poslední době MacBooks ‘, ale dnes hackeři oznámili „nepochopitelné“ využití procesoru, který jim teoreticky mohl poskytnout plnou kontrolu nad zařízeními chráněnými čipy, včetně dešifrování citlivých dat, včetně dešiftingu citlivých dat.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Jaký je rozdíl mezi TPM a Secure Enclave

Co je to bezpečná enkláva moderní výpočetní zařízení, mají často speciální hardwarový čip věnovaný pro ukládání kriticky důležitých informací, jako jsou šifrovací klíče a hashe. V PCS se jedná o důvěryhodný modul platformy (TPM), zatímco v mobilních zařízeních, jako jsou Androids a iPhone, se nazývá bezpečná enkláva.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Je TPM stejná jako technologie Trust Platform Intel

Pro váš operační systém a aplikace vypadá PTT a působí jako TPM. Rozdíl mezi PTT vs. TPM je však v tom, že počítače s Intel PTT nevyžadují vyhrazený procesor nebo paměť.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Je TPM CPU nebo základní deska

Obvykle je to samostatný čip na základní desce, i když TPM 2.0 Standard umožňuje výrobcům jako Intel nebo AMD zabudovat schopnost TPM do svých čipových sad, než vyžadovat samostatný čip. TPM existuje již více než 20 let a je součástí PC od roku 2005.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Má můj počítač modul TPM

Je pravděpodobné, že váš počítač již má TPM, a pokud je to méně než 5 let, měli byste mít TPM 2.0. Chcete -li zjistit, zda váš počítač se systémem Windows 10 již má začít > Nastavení > Aktualizace a zabezpečení > Zabezpečení Windows > Zabezpečení zařízení. Pokud to máte, uvidíte na obrazovce sekci procesoru zabezpečení.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Je TPM na základní desce nebo CPU

TPM je bezpečnostní čip, který sídlí na základní desce počítače nebo ve svém procesoru a používá bezpečnostní funkce pro ukládání citlivých informací. Většina počítačů zakoupených za posledních pět let je schopna podporovat TPM 2.0. Někteří uživatelé možná budou muset povolit TPM 2.0 na svém zařízení přístupem k nastavení přes bios UEFI.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Stojí za to upgradovat na Windows 11 bez TPM

Zejména pokud váš počítač nemá TPM 2.0, pak upgrade je špatný nápad. Pokud váš počítač splňuje požadavky na hardware, pak aktualizace na Windows 11 není špatná. Dokud je však Windows 10 stále podporován a přijímání aktualizací zabezpečení, držení se toho není ani špatné.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Je dobré instalovat Windows 11 bez TPM

Jakékoli riziko, abyste mohli spustit okna bez TPM 2.0, ale váš počítač nebude chodit s žádným klíčem nebo minimálními aktualizacemi, což povede k datovému riziku, dokonce i PC. Nedoporučujeme tedy obejít TPM 2.0 při instalaci Windows 11.

[/WPRemark]

[WPREMARK PRESET_NAME = “CHAT_MESSAGE_1_MY” ICON_SHOW = “0” ACHOLIGHT_COLOR = “#E0F3FF” Padding_RIGHT = “30” Padding_left = “30” Border_Radius = “30”] Existuje nevýhodou k zapnutí TPM

TPM nemůže nic dělat, aniž by váš operační systém nebo programy fungovaly. Prostě "povolení" TPM neudělá nic absolutně a samo o sobě nebude učinit soubory nepřístupné.

[/WPRemark]